Pokémon GO, juego social que ataja el sedentarismo asociado al uso de videojuegos

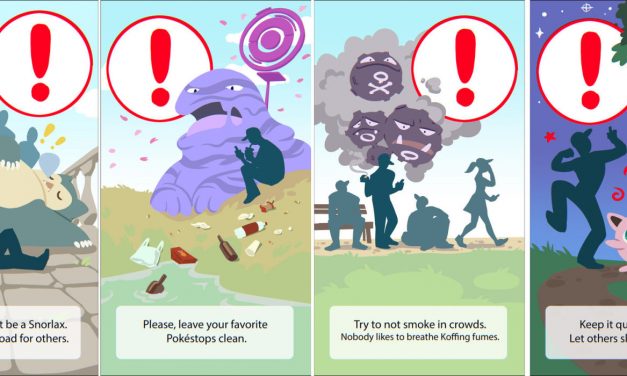

Siguiendo un esquema similar a otros juegos, Pokémon GO invita a capturar, combatir y entrenar criaturas virtuales, con la diferencia de que en este caso se debe jugar caminando en el mundo real. Gracias a la fusión del mundo real y el mundo virtual, Pokémon GO combate el sedentarismo y fomenta las interacciones cara a cara entre quienes lo juegan. La fama de los Pokémon de Nintendo gracias a la serie de televisión y los distintos videojuegos lanzados en los últimos 20 años ha hecho que esta versión con realidad aumentada haya tenido un éxito sin precedentes, animando a muchas...

Leer más