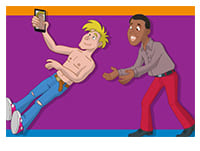

El contacto con pederastas amenaza cada vez a más menores en la Red

A finales de marzo la Policía Nacional detuvo a 32 personas e imputó a otras nueve en cinco operaciones contra la pornografía infantil incautándose en la operación de miles de archivos de pornografía infantil. Cada día se ponen en circulación 200 imágenes de este tipo. Los expertos denuncian un incremento de casos de pederastia debido, en parte, a las posibilidades que ofrece Internet aunque la propia Red “también ha facilitado que la Policía lo investigue”, puntualiza Enrique Rodríguez, inspector jefe de la BIT de la Policía Nacional. Jorge Flores, director de Pantallas Amigas, atañe esta subida a que “ahora mismo hay más menores en Internet y se incorporan desde edades más tempranas”. Según Rodríguez, en ocasiones “los menores han pasado de ser víctimas a ser autores de distribución de pornografía infantil”. La Comisión Europea ha presentado una propuesta legislativa para endurecer las penas por abusos sexuales a niños y pornografía infantil. Los Estados miembros deberán adoptar las medidas para bloquear el acceso desde su territorio a páginas que contengan pornografía infantil. Redes sociales en Internet como Tuenti o Facebook, foros, juegos online multijugador… son algunos de los campos donde los acosadores localizan a sus presas. “Ahora mismo las redes sociales son un caldo de cultivo enorme, sobre todo Tuenti, que está dedicada a menores” -explica Rodríguez-. “El pederasta sólo tiene que meterse en Tuenti, hacerse un perfil falso y...

Leer más