Twitter, el servicio de microblogging más famoso del mundo, continúa en lucha contra el ciberacoso y para final de año ha decidido aplicar nuevos mecanismos para acabar de una vez por todas contra esta práctica. No es la primera medida que toman desde la red social, que en 2014 ha activado diferentes funciones para perseguir a los hostigadores.

La primera llegó a principios de año, con la opción de bloquear el envío de determinados términos ofensivos. Después activó el botón ‘mute’, que permitía silenciar la actividad de un tercero sin que él o ella se diera cuenta. Hace poco más de un mes, puso a disposición de los usuarios una herramienta para perseguir el acoso sexual y el racismo. Un protocolo de actuación que, según Twitter, ofrecerá una solución en menos de 24 horas. El funcionamiento del sistema se basa en dar seguimiento a las denuncias y en monitorizar las respuestas para que la compañía pueda poner en práctica su política contra el acoso.

Para este final de año, Twitter también prepara cambios importantes en los reportes. Próximamente, se podrá etiquetar un acoso u hostigamiento aunque no vaya dirigido a ti. Es decir, cualquiera podrá reportar una acción incorrecta al servicio de ayuda, lo que garantiza un mayor control y obliga a los usuarios y usuarias a tener un comportamiento más responsable.

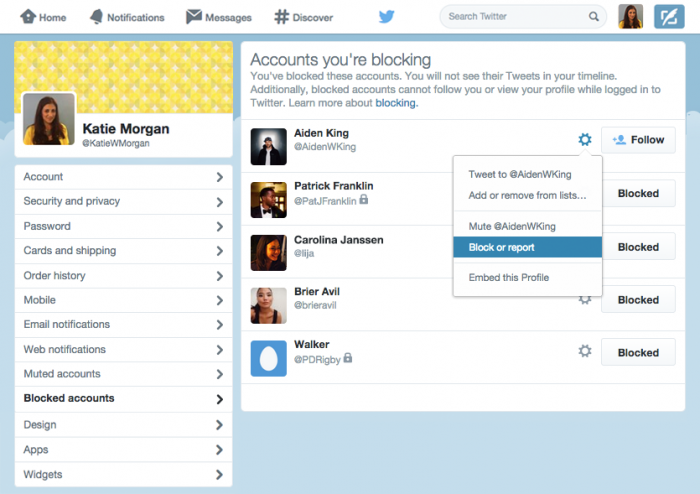

También habrá cambios en torno al bloqueo, ya que Twitter dará la opción de ver un historial de bloqueados. Además, el bloqueado no podrá ver el perfil del bloqueador, algo que sí sucede actualmente y que desde el departamento de seguridad han cambiado. El objetivo es crear un espacio más seguro para el público, que tendrá un mayor control sobre sus experiencias, y limitar aún más el margen de maniobra a los ciberacosadores.

Read more about the upcoming improvements to harassment reporting and block here: https://t.co/sLfjsaAH1R.

— Safety (@safety) diciembre 2, 2014

La medida muestra la determinación de Twitter por luchar contra el acoso en la red. Existen muchas acciones diferentes que reciben el nombre genérico de ciberacoso. Por un lado está el ciberacoso entre iguales o ciberbullying (cyberbullying, ciberhostigamiento, cibermatoneo, cibermatonaje). Por otro lado está el ciberacoso con fines sexuales que si se realiza sobre una persona menor de edad por parte de una adulta y que recibe el nombre de Internet Grooming o Child Grooming. Por último, está el ciberacoso sexual como una forma de violencia de género digital y que en muchas ocasiones se materializa en sextorsión. Os dejamos con un consejo para prevenir este tipo de prácticas.