Antes de nada, mantén la calma y traza un plan para tratar de recuperarlo o al menos minimizar los daños que el robo de tu teléfono y la información que contiene pueda ocasionarte.

Según la Secretaria de Estado de Seguridad en 2021 se contabilizaron 279.319 denuncias por robos de móvil, cifra que equivale a un hurto cada dos minutos. De acuerdo a estos datos, los robos de móvil se incrementaron un 19 % en el periodo. Es un delito que está creciendo al tiempo que baja el robo de carteras, ya que por los dispositivos de gama alta los ladrones pueden conseguir entre 300 y 400 euros.

En algunas ocasiones las fuerzas policiales logran recuperarlos, ya sea por los sistemas de localización de los aparatos o por haber detenido a las bandas organizadas que se dedican a la sustracción de móviles. Sin embargo, en la mayoría de los casos no va a resultar tarea fácil recuperar un teléfono móvil robado, así que el principal interés será impedir el acceso a los datos personales que contenga el dispositivo para minimizar los problemas que nos pueda ocasionar.

¿Qué puedo hacer si he perdido o me han robado el teléfono móvil?

1. Busca el teléfono

Por obvio que parezca la mayor parte de las veces que nos desaparece el móvil, ha sido a causa de un descuido nuestro o lo hemos dejado en otro lugar y después de mucho pensar y revolver lo encontramos.

Por lo tanto, el primer paso es tan sencillo como realizar una llamada a nuestro número desde otro dispositivo, si tienes un reloj inteligente enlazado con el teléfono también tendrás la opción de “localizar el móvil” emitiendo un sonido. Si no escuchamos el sonido del teléfono y nadie ha respondido al otro lado, ya podemos buscar el teléfono en el exterior y pensar que alguien nos lo ha robado.

Si has seguido los consejos de cómo proteger nuestro teléfono ante el robo o perdida, uno de los consejos era “Activar Encontrar mi dispositivo”. Aquí dependiendo del sistema operativo: Android o iOS incluso del modelo del terminal, Samsung, Xiaomi… es posible que se haga de una forma u otra con aplicaciones propias que instalan estas marcas.

Vamos a ver la forma oficial que ofrece Google:

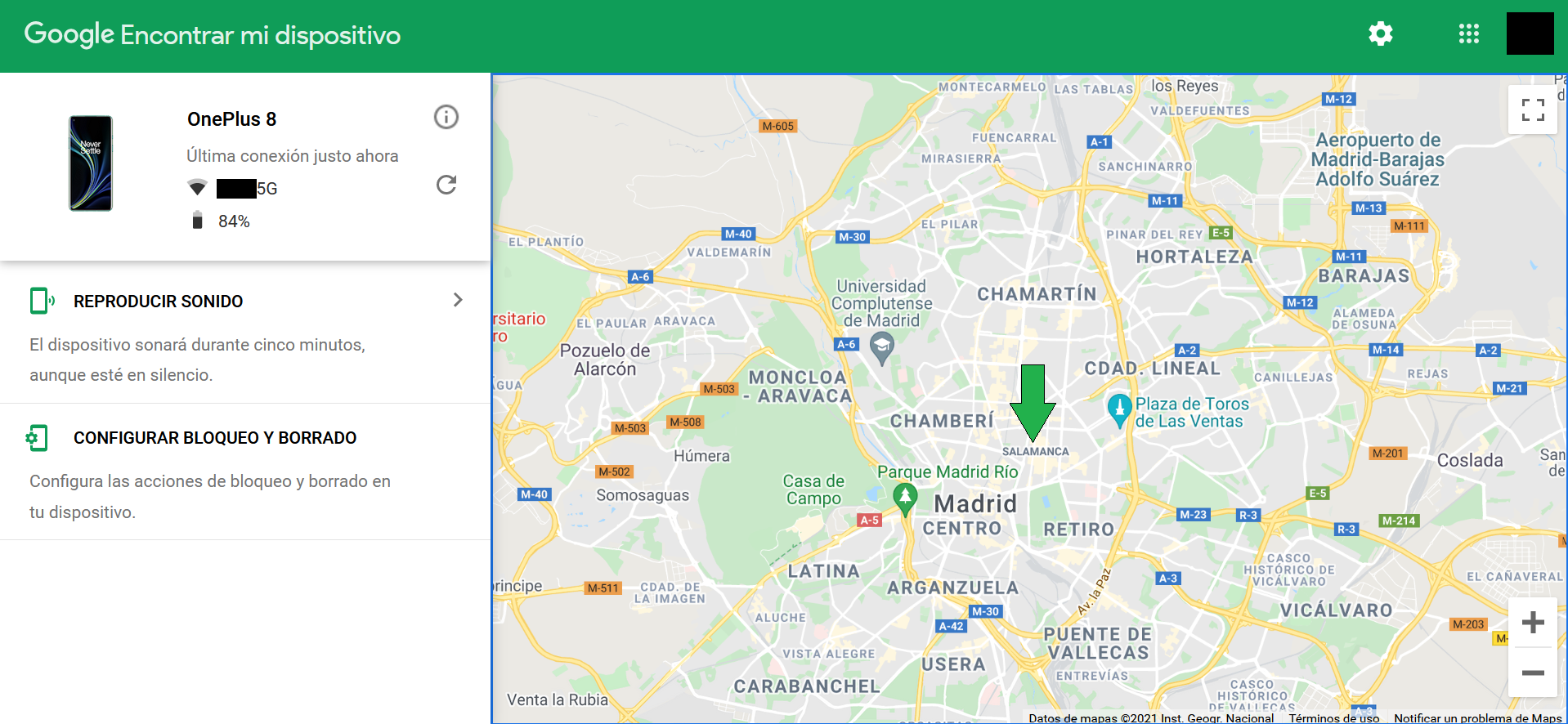

Con la aplicación de Google “Encontrar mi dispositivo”. Accede a este enlace Google Encontrar mi dispositivo desde otro dispositivo u ordenador. Si está correctamente enlazado aparecerá información sobre tu teléfono, la localización y una serie de opciones que podrás activar de forma remota.

Si no aparece tu dispositivo, malas noticias, podrás saltar estos pasos e ir directamente al punto número 2.

– Información del dispositivo mostrará información como el nombre del dispositivo, el código IMEI (muy importante y necesitarás después), fecha de la primera vez que fue registrado y fecha de la última vez que fue localizado. Es necesario pulsar sobre la “i” para ver esta información.

– Información sobre la red WiFi en la que se encuentra conectado actualmente y el nivel de batería.

– Reproducir sonido emitirá un sonido mucho más estridente que un tono de llamada.

– Localización, en la parte derecha se mostrará un mapa con la localización aproximada del teléfono. Para saber si está actualizada repasa el punto anterior de información, fecha de la última vez que fue localizado.

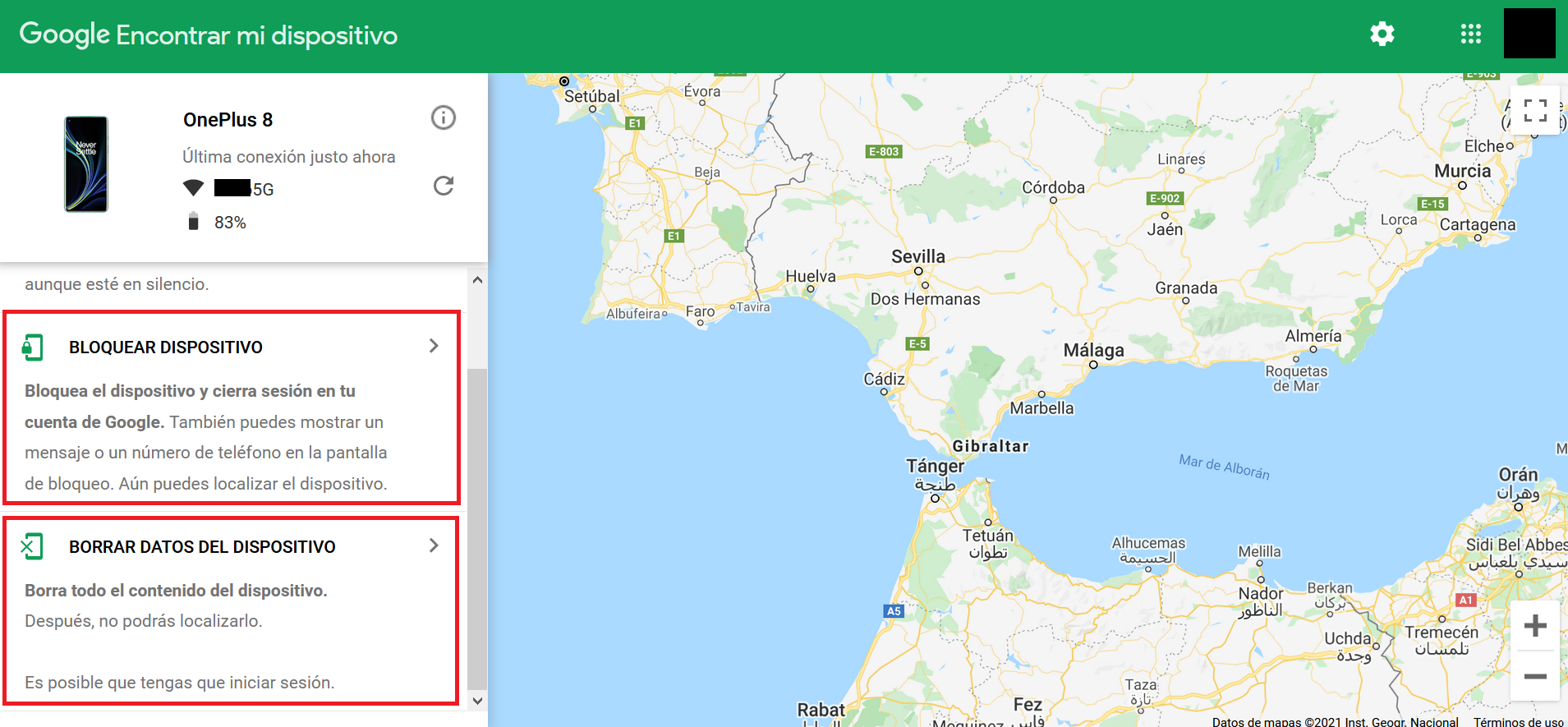

– Configuración de bloqueo, esta opción bloquea y cierra sesión en tu cuenta de Google. También puedes mostrar un mensaje o un número de teléfono en la pantalla de bloqueo del estilo “He perdido el teléfono, puedes llamarme al 666666666”. Activando estas opciones aún puedes localizar el teléfono «con vida».

– Borrar datos del dispositivo, si tras un tiempo prudencial das el teléfono por perdido, esta será la última opción a realizar ya que borra todo el contenido del dispositivo (fotos, documentos, aplicaciones, contactos…) TODO. Después de borrarlo tampoco podrás localizarlo.

Sobre el tema de localización es necesario apuntar que no da una localización exacta, además si el dispositivo se encuentra dentro de una urbanización o en una gran ciudad el rango de error puede ser de varias calles. También hay que apuntar que convertirse en detective y justiciero por cuenta propia puede tener consecuencias muy desafortunadas.

El fiscal de distrito de San Francisco George Gastón lo explicaba muy bien en un artículo en The New York Times:

“No se trata únicamente de correr tras la persona para coger el teléfono. Le da la oportunidad a la gente de tomarse la justicia por su cuenta, y pueden meterse en problemas muy serios si van a lugares a los que no deberían ir. Corriendo riesgos desproporcionados por algo que se puede reemplazar fácilmente.”

Ahora es el turno de ver la forma oficial que ofrece Apple:

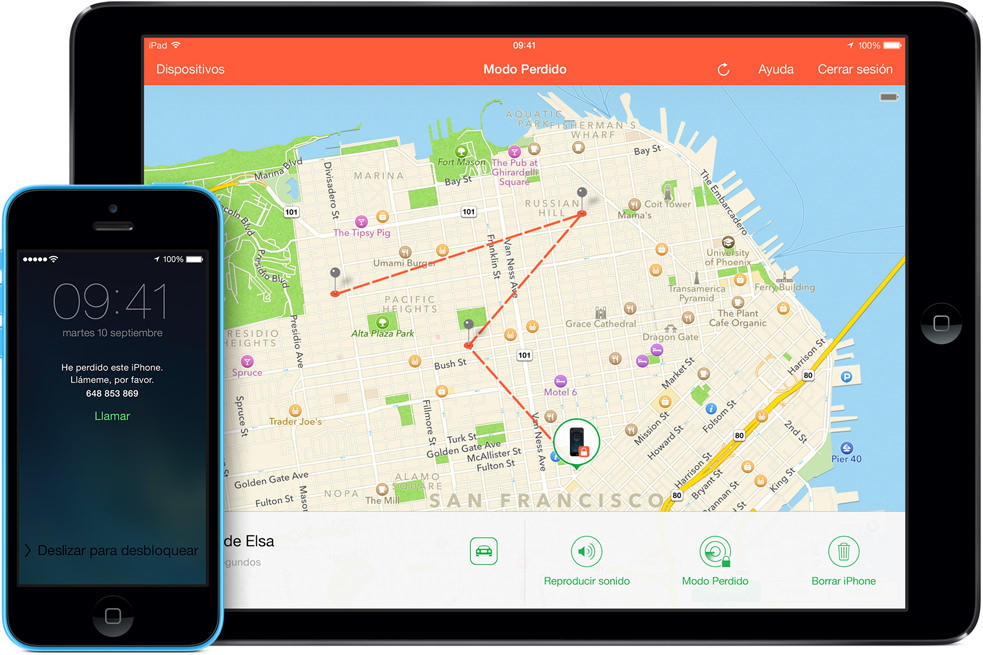

Puedes usar la aplicación “Buscar mi iPhone” y la web iCloud.com para encontrar la ubicación aproximada de tu iPhone, iPad, Mac, Apple Watch, AirPods… siempre que la app Encontrar esté configurada y el dispositivo se encuentre conectado.

Las opciones son prácticamente las mismas que en el caso de Android.

En Buscar mi iPhone de iCloud.com, Accede a “Todos los dispositivos”. Selecciona el dispositivo que deseas localizar. El nombre del dispositivo aparece en el centro de la barra de herramientas.

- Si localizas tu dispositivo: aparecerá en el mapa para que veas su ubicación.

- Si no localizas tu dispositivo: aparecerá «Desconectado» bajo el nombre del dispositivo. La última ubicación conocida aparece durante 24 horas. Selecciona «Notificarme cuando se encuentre» para recibir un correo electrónico cuando se localice.

2. Anula la tarjeta SIM y pide un duplicado

El siguiente paso después de dar por perdido el dispositivo, es anular tu tarjeta SIM y pedir un duplicado. Así nadie gastará tu dinero. Hasta que no lo solicites a tu compañía, responderás por los consumos que pueda realizar el autor del robo, salvo que cuentes con algún seguro que lo cubra. Algunos operadores permiten realizar estas operaciones directamente desde su panel de control web, mientras que en otros deberás llamar por teléfono para solicitarlo.

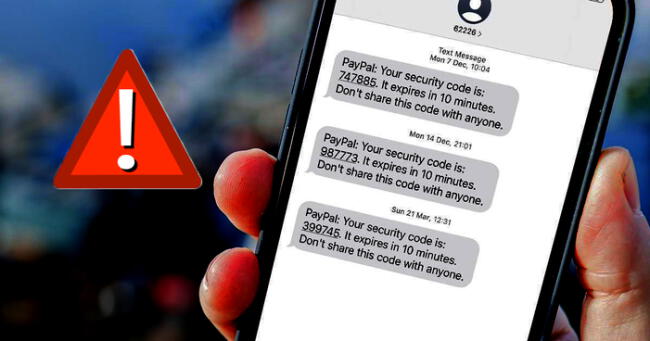

Además de impedir el gasto de dinero evitarás que el ladrón pueda usar tu móvil para recibir códigos de verificación por SMS.

El ‘SIM swapping’ robo de identidad móvil, una de las amenazas más peligrosas

Esta técnica explota un punto débil en un poderoso sistema de protección de identidad: la verificación en dos pasos. Y tiene lugar de esta manera: los ladrones se hacen con el número de móvil de la víctima e identifican al operador que les da servicio; hecho esto, se ponen en contacto con este operador haciéndose pasar por el titular de la línea (en este punto, evidentemente conocen más datos del afectado, como su DNI, posiblemente cuenta bancaria…) y con esta información explican que han perdido su móvil y desean un duplicado de la SIM. Una vez en su poder, los ladrones acceden a los principales servicios de la víctima pulsando sobre “he olvidado la contraseña” y recibiendo los códigos de verificación en la línea ‘robada’. A partir de ahí es una bola de nieve que no para de crecer y el tiempo de reacción de la víctima resulta determinante.

Matthew Miller detalló punto por punto este drama en un artículo publicado en ZDNET titulado “Historia de horror SIM Swap: he perdido décadas de documentos y Google no mueve un dedo”.

3. Cambia tus contraseñas

En tu teléfono tienes almacenadas aplicaciones que dan acceso a toda tu vida online, como redes sociales o aplicaciones de mensajería y también aplicaciones con las que se pueden realizar pagos (PayPal, tarjetas de crédito, aplicación del banco…)

Comienza por cambiar la contraseña de tu correo electrónico, ya que es donde llegaran todos los correos de confirmación de cambio de contraseñas, después intenta cerra las sesiones en Google y sigue cambiando las contraseñas por orden de importancia: las del banco, redes sociales, mensajería, tiendas online…

Por este motivo es importante desactivar primero la tarjeta SIM, ya que algunos servicios de recuperación de contraseña aún usan la verificación por SMS. Una vez con la SIM deshabilitada y las contraseñas cambiadas, el ladrón pierde el acceso y la posibilidad de robar información de tu teléfono.

4. Denuncia la pérdida

Tienes varias vías para presentar una denuncia de manera fácil y rápida. Policía, Guardia Civil o Policías autonómicas, de forma presencial y también vía electrónica utilizando los formularios online de denuncia.

Cuando presentes la denuncia necesitarás el código IMEI, un código de 14 o 15 caracteres que identifica en exclusiva cada una de las unidades de cada marca y modelo en todo el mundo. Lo podrás encontrar en el paso 1 de esta guía o en la caja del dispositivo.

Con este número se puede identificar tu terminal entre otros similares y, en caso de que lo desees, se puede bloquear por completo para que nadie pueda usarlo.

5. Bloquea el teléfono y borra su contenido

Llegamos al último paso que es borrar el contenido y bloquearlo por completo para que al menos el ladrón no pueda hacer uso del móvil y tampoco acceder a tu información.

Para borrar el contenido y bloquearlo accede de nuevo al panel del punto número 1. Google Encontrar mi teléfono y está vez sí pulsa Bloquear para cambiar la contraseña y el botón Borrar que eliminará todos los datos del dispositivo (si está apagado, la próxima vez que se encienda). Tras borrarse, no podrás ver más la localización del teléfono en Encontrar mi teléfono.

Adicionalmente también puedes llamar a tu compañía telefónica y pedir el bloqueo de tu móvil robado por IMEI. Para ello necesitarás la denuncia y comenzar un proceso que es algo tedioso.

Las compañías en España comparten una lista negra de códigos IMEI, con el fin de evitar que dispositivos denunciados como robados se conecten a la red.

Ayer mismo, me mandaron 4 SMS al número que había dejado de contacto en el mensaje del Modo Perdido. Se hicieron pasar por Apple y me decían que mi iPhone iba a ser mandado a la tienda más cercana de mi.

Aquí lo tenéis, un claro ejemplo de #phising. pic.twitter.com/pyXrOiq3pr

— Luis Herreras (@yuiso) January 13, 2018

Para finalizar, por triste que parezca también hay que estar alerta ante posibles SMS, correos o llamadas al número que habías dejado de contacto en el mensaje del «Modo Perdido», ya que es posible que el ladrón lo utilice para enviar SMS a modo de phishing para seguir intentando “pescar” nuestras contraseñas.

Artículos relacionados sobre cómo proteger tu teléfono móvil frente una pérdida o robo

- Cómo proteger tu teléfono móvil ante una pérdida o robo

- Recursos audiovisuales para trabajar en edades tempranas la privacidad y los datos personales

- 10 claves fundamentales para mejorar la privacidad de tu smartphone

- 8 claves para proteger la entrada a tu vida digital

- Cómo activar la protección antirrobo del móvil para evitar que un ladrón pueda usarlo tras arrebatártelo de las manos